Nous pensons que de nombreuses entreprises ont été victimes d'une attaque l'année dernière en raison du passage précipité au télétravail - mais elles ne l'ont pas encore remarqué. Les cybercriminels continuent d'exploiter sans pitié toutes défaillances de la sécurité informatique. Des failles de sécurité critiques, des mises à jour manquantes ou des employés négligents sont généralement la cause d'une attaque réussie. Et l'insécurité actuelle des gens accélère considérablement cette évolution

G DATA analyse de la menace en 2020 : des cyberattaques à chaque seconde

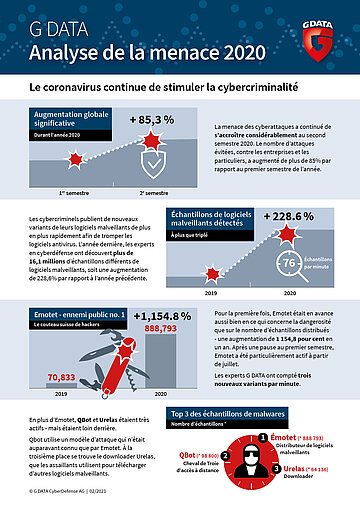

Le nombre de cyberattaques contrées a augmenté de plus de 85 % entre le premier et le second semestre de l'année

La pandémie est toujours d'actualité pour les criminels, qui exploitent l'incertitude des gens pour monter des attaques. Selon la dernière analyse des menaces de G DATA CyberDefense, leur nombre a augmenté de 85 % au cours du second semestre de l'année. Les cybercriminels ont publié 76 nouvelles versions de logiciels malveillants chaque minute l'année dernière. Les vulnérabilités de sécurité telles que Shitrix et Sunburst ont également bien servi aux assaillants pour leurs activités malveillantes.

La menace des cyberattaques a continué d'augmenter de manière significative l'année dernière. L'analyse des menaces actuelles effectuée par G DATA CyberDefense montre que le nombre de tentatives d'attaques évitées a augmenté de plus de 85 % en six mois, lorsque l'on compare le premier semestre de 2020 au second.Alors que le nombre d'attaques évitées a presque doublé du deuxième au troisième trimestre, le nombre d'attaques a légèrement diminué au quatrième trimestre.

D'anciens logiciels malveillants sous une nouvelle forme

Ce qui est frappant, c'est que les cybercriminels s'appuient sur des logiciels malveillants éprouvés, dont certains sont utilisés depuis plusieurs années, mais sont constamment remaniés. Les chiffres suivants montrent à quel point le danger est grand en ce moment : plus de 16,1 millions d'échantillons de logiciels malveillants différents ont été découverts par les experts en cyberdéfense de G DATA. Cela représente une augmentation de 228,6 % par rapport à l'année précédente. En moyenne, 44 135 nouveaux échantillons de logiciels malveillants menacent chaque jour les systèmes informatiques en Allemagne. Cela signifie que les cybercriminels publient 76 nouvelles versions de logiciels malveillants chaque minute.

Aperçu du top 10 des logiciels malveillants

| Classement | Nom | Variants | Type |

| 1 (6) | Emotet | 888.793 | Malware Distributor |

| 2 (-) | QBot | 98.800 | Remote Access Trojans |

| 3 (-) | Urelas | 64.136 | Downloader |

| 4 (2) | njRAT | 63.969 | Remote Access Trojans |

| 5 (10) | NanoCore | 52.736 | Remote Access Trojans |

| 6 (-) | Trickbot | 50.043 | Malware Distributor |

| 7 (-) | AgentTesla | 47.739 | Information-Stealer |

| 8 (-) | RemcosRAT | 43.902 | Remote Access Trojans |

| 9 (-) | Dridex | 43.563 | Malware Distributor |

| 10 (7) | Shifu | 36.892 | Banking-Trojans |

| Classement de l'année dernière entre parenthèses |

Le développement des activités de cybercriminalité est très dynamique. Cela est confirmé par le fait que six des dix logiciels malveillants les plus fréquemment détectés n'ont jamais figuré sur cette liste auparavant. Loin derrière Emotet, on trouve QBot et Urelas. Maintenant, Qbot utilise un schéma d'attaque qui jusque là était connu que pour Emotet. Les pirates envoient une fausse réponse à une véritable conversation e-mail qui a déjà eu lieu. Pour le destinataire, ce faux courriel est très difficile à distinguer d'un message légitime, de ce fait, les victimes ouvrent la pièce jointe ou cliquent sur le lien. Initialement cheval de Troie bancaire, il intègre des composants de ver en complément et agit comme un voleur d'identité pour copier les identifiants de connexion des utilisateurs. De ce fait, Qbot est une autre arme polyvalente pour les cybercriminels. En troisième position du Top 10 des logiciels malveillants, on trouve le téléchargeur Urelas, que les assaillants utilisent pour télécharger d'autres logiciels malveillants une fois qu'ils ont infiltré un système.

Le roi est mort - vive le...eh bien, qui ?

On peut s'attendre à beaucoup de mouvements dans le domaine des ouvre-portes numériques de ce type, surtout en 2021. Fin janvier, une opération coordonnée au niveau international a été lancée contre les opérateurs d'Emotet, surnommé pendant des années le "roi des logiciels malveillants". Une grande partie de l'infrastructure d'Emotet a été mise hors service, en partie grâce au soutien technique de G DATA. Il est probable que cela laisse un vide dans le marché illicite, du moins à moyen terme, que d'autres groupes d'auteurs de logiciels malveillants tentent maintenant de combler.

Des failles aux conséquences graves

Ce ne sont pas uniquement les logiciels malveillants bien dissimulés qui ouvrent des portes aux attaquants sur les ordinateurs privés ou les réseaux d'entreprise. Comme chaque année, de nombreuses failles de sécurité dans les applications et les systèmes d'exploitation permettent aux attaquants d'infiltrer facilement les systèmes informatiques. Deux des plus importantes sont mentionnées ici à titre d'exemple : Shitrix et Sunburst. Shitrix était l'une des vulnérabilités les plus dangereuses de ces dernières années. Il permettait d'exécuter à distance des applications arbitraires dans Citrix ADC, et est par conséquent qualifié de hautement critique. Rien qu'en Allemagne, plus de 5 000 entreprises ont été mises en danger, notamment des exploitants d'infrastructures critiques comme les hôpitaux, les fournisseurs d'énergie et les pouvoirs publics.

À la fin de l'année, des agences gouvernementales et des entreprises privées ont découvert que leurs réseaux avaient été compromis. L'origine de cette compromission se trouve dans le logiciel de gestion de réseau du fabricant de gestion de réseau Solarwinds. Pendant plusieurs mois, les criminels ont assemblé de nouveaux composants individuels dans un logiciel d'espionnage étroitement intégré au processus de développement du système de gestion de réseau, sans jamais se faire remarquer. Les mises à jour logicielles contaminées n'ont déclenché aucune alerte et ont été installées dans de nombreuses entreprises du monde entier. Les attaques étaient principalement concentrées aux États-Unis, mais il y a aussi eu des systèmes vulnérables en Allemagne.

La lutte contre les cybercriminels exige des entreprises et des utilisateurs privés qu'ils prennent des mesures fermes. Car les cybercriminels profitent de la poussée actuelle vers la numérisation à leurs propres avantages et intensifient leurs attaques. Dans ce contexte, ils commencent également à s'appuyer sur des attaques automatisées pour infiltrer les réseaux. Celui qui n'investit pas aujourd'hui dans la sécurité informatique joue avec négligence les avantages de la numérisation.

Les entreprises doivent se préparer à des attaques de plus en plus sophistiquées, car avec le service "malware-as-a-service", les criminels peuvent mener des attaques complexes et difficiles à contrer. Ce qu'il faut ici, c'est non seulement une protection moderne des terminaux, mais aussi des employés attentifs qui peuvent étouffer dans l'œuf les tentatives d'attaque en agissant de manière plus prudente.